حمله بروت فورس چیست؟ ابزارهای مقابله با brute force

در این مقاله میخوانید

- حمله بروت فورس چیست؟

- تاریخچه بروت فورس

- نحوه کار و روش brute force

- انواع حمله brute force: هر روش چگونه کار میکند؟

- نقاط ضعف و قوت حملات بروت فورس

- عوامل موثر بر حملات بروت فورس

- تشخیص حمله brute force

- ابزارهای شناسایی بروت فورس

- تاثیر تعداد و ترکیب پسورد بر brute force

- نقش هوش مصنوعی در حملات brute force

- جمعبندی

- سوالات متداول

حملات بروت فورس (Brute Force) قویترین پسوردها را به راحتی میشکنند! این حملات، که با امتحان تمامی ترکیبهای ممکن صورت میگیرند، در دنیای دیجیتال امروز تهدیدی جدی به حساب میآیند. اما سوال اینجاست: چگونه میتوان از پسوردهایی که به راحتی قابل حدس نیستند، استفاده کرد؟ در این مقاله از بخش آموزش امنیت سایت پارسپک، میبینیم که چطور میتوان امنیت آنلاین سایت یا سیستم را در برابر این نوع حملات تقویت کرد. شما میتوانید با روشهای ساده اما موثر، از دسترسیهای غیرمجاز جلوگیری کرده و امنیت اطلاعات خود را چند برابر کنید. بیایید با ساختن پسووردهای قدرتمند کاهش خطر brute force را تجربه کنیم.

حمله بروت فورس چیست؟

حمله بروت فورس (Brute Force) از روشهای قدیمی و رایج برای شکستن رمزهای عبور و دستکاری اطلاعات رمزگذاری شده است. در این نوع حمله، هکر یا مهاجم با استفاده از تکنیک آزمون و خطا (Trial and Error)، تمامی ترکیبهای ممکن اطلاعات ورودی برای پیدا کردن ترکیب صحیح امتحان میکند.

در حملات بروت فورس (brute-force attack)، هیچ استراتژی خاصی برای پیشبینی یا تحلیل اطلاعات وجود ندارد. در واقع، هکر همه حالتها را برای رسیدن به هدف خود امتحان میکند. این روش بسیار ساده، به زمان و منابع زیادی نیاز دارد.

از ویژگی های مهم حملات بروت فورس، بینیازی هکر به اطلاعات قبلی و پیشنیاز اولیه است. حتی اگر هکر هیچگونه اطلاعاتی از رمز عبور نداشته باشد، میتواند با صرف زمان و تلاش، رمز عبور بروت فورس (brute force password) را پیدا کند.

حمله بروت فورس به راحتی رمزعبورهای ساده را شکست میدهد. در این وضعیت، سیستمهای امنیتی توسط این نوع حمله نفوذپذیر میشوند. مگر اینکه از راهکارهای امنیتی پیشرفته استفاده کنیم.

تاریخچه بروت فورس

تصور کنید در سال ۱۹۶۰ هستید. کامپیوترها، دستگاههای عظیمیاند که یک اتاق کامل را اشغال میکنند. اینترنت هنوز به شکلی که امروز میشناسیم وجود ندارد و رمزگذاری دادهها، مفهومی ابتدایی است. در این دوران، گروهی از محققان امنیتی، در تلاش بودند تا نقاط ضعف سیستمهای کامپیوتری اولیه را بررسی کنند. اما برای این کار، یک چالش اساسی داشتند: چگونه میتوان فهمید که یک رمز عبور، قابل شکستن است؟

آنها تصمیم گرفتند آزمایشی انجام دهند. یک رمز عبور ساده روی سیستم قرار دادند و سپس برنامهای نوشتند که تمام ترکیبات ممکن از حروف و اعداد را یکییکی امتحان کند. بعد از مدتی، رمز شکسته شد! در آن لحظه، متوجه شدند استفاده از این روش توسط افراد نادرست، میتواند به یک تهدید واقعی تبدیل شود. این اولین مستندات رسمی از حملهای بود که امروزه به نام بروت فورس (Brute Force) میشناسیم.

در دهه ۱۹۸۰ همه چیز تغییر کرد. هکرها و مجرمان سایبری متوجه شدند که این روش، ابزاری قدرتمند برای نفوذ به حسابهای کاربری است. این حملات در ابتدا بسیار کند بودند؛ چرا که پردازندههای کامپیوترهای آن زمان، سرعت بالایی نداشتند. با پیشرفت سختافزارها حملات بروت فورس( brute-force attack) نیز مخربتر شدند.

در دهه ۱۹۹۰، با ظهور اینترنت، بازی تغییر کرد. دیگر نیازی نبود یک هکر به یک سیستم فیزیکی دسترسی داشته باشد. او میتوانست از هر نقطه جهان تلاش کند تا به حسابهای کاربری، سرورها، و حتی شبکههای بانکی نفوذ کند. در این دوران، ابزارهای بروت فورس مانند John the Ripper معرفی شدند که امکان انجام این حملات را به سرعت بیشتر و روی اهداف وسیعتر فراهم میکردند.

امروزه، حملات بروت فورس به مراتب پیشرفتهتر و خطرناکتر شدهاند. با کمک سختافزارهای قدرتمند، بهخصوص کارتهای گرافیک (GPU) و حتی رایانش ابری، یک مهاجم میتواند میلیاردها ترکیب رمز عبور را در کمتر از چند ثانیه آزمایش کند. شرکتهای فناوری، از الگوریتمهای رمزگذاری پیشرفته مانند bcrypt، Argon2 و PBKDF2 استفاده میکنند تا کرک کردن رمزهای عبور(password cracking) ، حتی با حملات بروت فورس، غیرممکن شود.

آیا این به معنای پایان حملات بروت فورس است؟ نه دقیقاً! مهاجمان همچنان روشهای خود را بهبود میدهند و از نقاط ضعف سیستمها استفاده میکنند. اما با چه روشهایی؟

نحوه کار و روش brute force

حمله بروت فورس (Brute Force) به طور کلی مبتنی بر آزمون و خطا است. اما برای درک بهتر، باید مراحل دقیق انجام این حمله را بررسی کنیم. این حمله میتواند روی انواع مختلفی از دادهها مانند رمزهای عبور، کلیدهای رمزنگاری، و حتی کدهای دسترسی اعمال شود. در اینجا، مراحل و روش brute force را مرور میکنیم:

۱. انتخاب هدف

اولین مرحله در هر حمله brute force، انتخاب هدف است. این هدف میتواند شامل حساب کاربری، سیستم کامپیوتری یا دادههای رمزگذاریشده باشد. برای مثال، یک هکر ممکن است تصمیم بگیرد به حساب ایمیل یا حساب بانکی یک فرد حمله کرده و رمز عبور آن را پیدا کند.

۲. شکستن الگوریتم رمزنگاری (در صورت لزوم)

در صورتی که هدف حمله، یک سیستم رمزنگاری (Encryption system) باشد (مثلاً رمزنگاری فایلها یا اطلاعات حساس)، گام بعدی شبیه به شکستن الگوریتم رمزنگاری خواهد بود. در این مرحله، هکر به الگوریتمهای رمزنگاری و روشهای مختلف محاسباتی برای استخراج رمز عبور اصلی دسترسی پیدا میکند. این مرحله به طور معمول شامل تجزیه و تحلیل الگوریتمهایی مانند AES، DES، RSA و … میشود.

۳. انتخاب ترکیبهای احتمالی

پس از مشخص شدن هدف، مهاجم تلاش میکند تا همه ترکیبهای ممکن از دادهها را امتحان کند. در حمله brute force، هیچ حد و مرزی برای تعداد ترکیبها وجود ندارد. یک رمز عبور چهار رقمی تنها میتواند شامل ۱۰,۰۰۰ ترکیب مختلف باشد (از ۰۰۰۰ تا ۹۹۹۹)، در حالی که یک رمز عبور ۱۲ کاراکتری با ترکیب حروف و اعداد میلیاردها ترکیب مختلف دارد.

۴. آزمایش ترکیبها

مرحله بعدی آزمایش ترکیبها است. مهاجم به طور پیوسته هر ترکیب را بر روی هدف اعمال میکند. این آزمایش را نرمافزار brute force مانند John the Ripper انجام میدهد. چنین ابزارهایی به طور خودکار و با سرعت بالا برای شکستن رمز عبور تلاش میکنند. هکر در مواجه با رمز عبور پیچیده یا طولانی، زمان بیشتری را صرف میکند.

۵. شکستن رمز عبور

پس از آزمایش تمام ترکیبها، اگر رمز عبور صحیح پیدا شود، مهاجم به سیستم نفوذ میکند. در این مرحله، ممکن است به اطلاعات حساس مانند ایمیلها، اطلاعات بانکی، یا دیگر دادههای شخصی دسترسی پیدا کند. این اتفاق آسیبهای مالی و امنیتی فراوانی به همراه دارد.

۶. تشخیص و جلوگیری (در صورت فعال بودن سیستمهای امنیتی)

سیستمهای امنیتی به صورت دفاعی در برابر حمله brute force عمل میکنند. به عنوان مثال، سیستمها ممکن است از محدودیت تلاشهای ناموفق (Rate Limiting) یا احراز هویت چندمرحلهای (MFA) برای جلوگیری از موفقیت حمله استفاده کنند. در این شرایط، مهاجم مجبور به تغییر روشهای خود میشود.

انواع حمله brute force: هر روش چگونه کار میکند؟

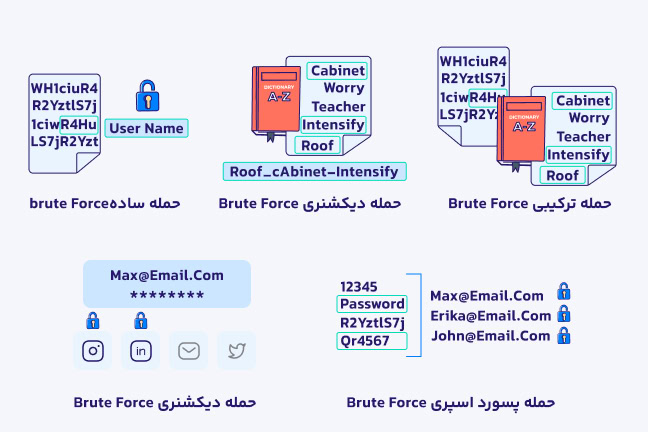

حمله بروت فورس در ظاهر روشی ساده به نظر میرسد. اما انواع مختلفی از این حملات وجود دارد که با ترکیبی از ابزارها و تکنیکها، پیچیدگیهای بیشتری را ایجاد میکنند. هر نوع حمله، به شکلی متفاوت به سیستمها و رمزهای عبور نفوذ میکند. در ادامه، انواع brute force را بررسی میکنیم:

حمله بروت فورس ساده (Simple Brute Force Attack)

حمله brute force ساده یکی از ابتداییترین و شناختهشدهترین انواع حملات است. این روش را برای تست نامهای کاربری و رمزهای عبور به کار میگیرند. در حمله ساده مهاجم ایمیل و رمز عبور را مورد هدف قرار میدهد. برای مثال، در صورتی که رمز عبور شما ترکیبی ساده از حروف کوچک و اعداد باشد، مهاجم از الگوریتمی استفاده میکند که بهصورت مداوم تمام ترکیبها را آزمایش کند. این نوع حمله کند و زمانبر است. اما اگر پسورد یا ایمیلتان ساده باشد، موفقیت حتمی دارد.

حمله دیکشنری (Dictionary Attack)

در حمله دیکشنری (Dictionary Attack)، مهاجم به جای امتحان کردن تمام ترکیبهای ممکن، از یک لیست از پیش تهیهشده از کلمات و عبارات متداول (brute force dictionary attack) برای تست رمز عبور استفاده میکند. این لیست معمولاً شامل کلمات رایج، اسامی افراد، مکانها، یا حتی ترکیبهای ساده مانند 123456 یا password است. مهاجم سپس این کلمات را بهطور مکرر بهعنوان رمز عبور امتحان میکند. این نوع حمله سرعت بیشتری نسبت به حمله بروت فورس ساده دارد چرا که تعداد ترکیبها بهطور قابلتوجهی کمتر است. بهویژه اگر رمز عبور از کلمات رایج یا قابل پیشبینی باشد.

حمله ترکیبی (Hybrid Brute Force Attack)

این حمله، ترکیبی از حمله بروت فورس ساده و دیکشنری است. در این حمله، مهاجم ابتدا از یک لیست کلمات (دیکشنری) استفاده میکند، اما در ادامه با افزودن اعداد، نمادها یا تغییرات دیگر، تلاش میکند تا ترکیبهای جدیدی از این کلمات بسازد. برای مثال، مهاجم ممکن است کلمات رایج مانند password را با افزودن اعداد و نمادهایی مانند !password123 امتحان کند. این روش، زمان و تلاش بیشتری میطلبد. اما در برابر رمزهای عبور پیچیدهتر با ترکیبی از حروف، اعداد و نمادها موثرتر است.

حمله به روش پر کردن اعتبارنامه (Credential Stuffing)

در این نوع حمله brute force، مهاجم از ترکیبهای نام کاربری و رمز عبور که هک شده قبلی سایت استفاده میکند. این حمله بهویژه زمانی مؤثر است که افراد از رمز عبورهای مشابه برای حسابهای مختلف استفاده میکنند. حمله اعتبار نامه brute force به دلیل استفاده از اطلاعات قبلی، میتواند بسیار سریع باشد.

حمله به روش پسورد اسپری (Password Spraying)

یکی از هوشمندانهترین روشهای حمله بروت فورس، پسورد اسپری (Password Spraying) است. برخلاف روشهای معمول، مهاجم با این شیوه یک یا چند رمز عبور رایج را روی تعداد زیادی از حسابهای کاربری تست میکند. بسیاری از سیستمها برای جلوگیری brute force پس از چند تلاش ناموفق، حساب کاربری را قفل میکنند. اگر هکر به جای تلاشهای مکرر روی یک حساب، همان رمز عبور را روی هزاران حساب مختلف امتحان کند، احتمال شناسایی و مسدود شدن کاهش مییابد. این روش در سایتهایی با رمزهای عبور ضعیف و رایج کاربران بسیار کارآمد است.

فرض کنید مهاجم از رمزهای متداولی مثل Password123 استفاده کند و این رمزها را روی هزاران حساب کاربری تست کند. اگر حتی یک نفر از این رمزها استفاده کرده باشد، مهاجم میتواند به حساب او دسترسی پیدا کند.

حمله بروت فورس معکوس (Reverse Brute Force Attack)

در این روش brute force حساب کاربری، مهاجم به جای تست کردن رمزهای مختلف برای یک ایمیل، یک رمز عبور مشخص را روی تعداد زیادی از نامهای کاربری امتحان میکند. این تکنیک زمانی مؤثر است که مهاجم بداند کاربران زیادی ممکن است از یک رمز عبور استفاده کنند. برای مثال، رمز عبور 123456 همچنان در میان میلیونها کاربر استفاده میشود. هکرها میتوانند این رمزها را روی لیستی از ایمیلها یا نامهای کاربری تست کنند تا به حسابهای آسیبپذیر دسترسی پیدا کنند.

نقاط ضعف و قوت حملات بروت فورس

حملات brute force نیز مانند هر شیوه هک دیگری، نقاط ضعف و قدرت مخصوصی دارند. آشنایی و درک صحیح این نقاط به ما کمک میکند تا بدانیم چگونه از خود در برابر brute force محافظت کنیم.

نقاط قوت

شکستن رمزهای عبور ضعیف

یکی از بزرگترین نقاط قوت حملات بروت فورس این است که میتواند به راحتی رمزهای عبور ضعیف و ساده را بشکند. همان طور که گفتیم، حملهکننده تمام ترکیبهای ممکن را امتحان میکند تا به رمز عبور درست برسد. بنابراین رمزهای کوتاه و ساده در برابر این حملات آسیبپذیر اند.

عدم نیاز به اطلاعات خاص

حملات بروت فورس نیازی به داشتن اطلاعات خاصی در مورد هدف ندارند. کافی است که هکر دسترسی به فرم ورود به سیستم داشته باشد. او میتواند شروع به امتحان کردن تمامی ترکیبها کند. بنابراین حمله brute force سایت، میتواند بدون نیاز به اطلاعات اولیه خاص انجام شود.

موثر در نبود محدودیت در تعداد دفعات ورود

اگر سیستم محدودیتی برای تعداد دفعات ورود یا تلاشهای ناموفق ندارد، حمله بروت فورس میتواند به راحتی موفق شود. در چنین شرایطی، حملهکننده میتواند تا زمانی که به رمز عبور درست برسد، تلاش کند.

نقاط ضعف

مقاومت چندمرحلهای سیستم

یکی از نقاط ضعف حملات بروت فورس، سایت یا سیستم با احراز هویت چندمرحلهای (2FA) است. در این نوع سیستمها، حتی اگر هکر رمز عبور صحیح را پیدا کند، باید کد اضافی (مثلاً از طریق ایمیل یا برنامههای احراز هویت) را وارد کند. این کار با اعمال نوعی مکانیسم حفاظت از رمز عبور(password protection) احتمال موفقیت حمله را به شدت کاهش میدهد.

سیستم دارای Rate Limiting

سیستمهایی که محدودیت تعداد تلاشهای ناموفق ورود (Rate Limiting) دارند، موفقیت brute-force attack را کاهش میدهند. این سیستمها پس از تعداد مشخصی تلاش ناموفق، دسترسی را به مدت مشخصی مسدود میکنند. در نتیجه حملهکننده زمان بسیار زیادی را صرف پیدا کردن رمز عبور درست میکند.

سیستمهای شناسایی ترافیک غیرعادی

سیستمهایی که ترافیک غیرعادی مثل تعداد زیادی درخواست ورود از یک IP مشخص را میسنجند، توانایی شناسایی brute-force attack را دارند. اگر الگوریتمهای نظارت بر شبکه به درستی تنظیم شده باشند، حملهکننده ممکن است شناسایی میشوند. در نتیجه اقدامات امنیتی مانند مسدود شدن دسترسی و محافظت از دادهها (data protection) صورت میگیرد.

عوامل موثر بر حملات بروت فورس

سرعت و مدت زمان موفقیت حمله بسته به چندین عامل مختلف تغییر میکند. این عوامل میتوانند حمله brute force آنلاین را تسریع یا کند کنند.

مدت زمان کرک شدن پسورد و پردازش اطلاعات

هر چه پیچیدگی رمز عبور بیشتر باشد، مدت زمان لازم برای کرک شدن (Cracking) آن بیشتر خواهد بود. استفاده از پسوردهای بلند و پیچیده با ترکیب حروف بزرگ، کوچک، اعداد و نمادها میتواند بهطور قابل توجهی مدت زمان انجام حمله بروت فورس را افزایش دهد. همچنین قدرت پردازش سیستمها (Processing Power) و منابع سختافزاری که حملهکننده برای حمله استفاده میکند نیز تأثیر زیادی بر مدت زمان حمله دارد. سیستمهای قدرتمند با پردازندههای قوی میتوانند حملات را سریعتر اجرا کنند؛ اما در یافتن رمزهای پیچیده را در زمان کوتاه ناتواناند.

انگیزه یا دلایل حملات brute force

حملات بروت فورس ممکن است به دلایل مختلف یا هدف خاصی انجام شوند. این حملات بسته به انگیزههای حملهکنندگان، عواقب متفاوتی دارند. در اینجا برخی از دلایل رایج را بررسی میکنیم.

دسترسی غیرمجاز به حسابهای کاربری

یکی از دلایل اصلی انجام حملات، ارتباط بین brute force و حریم خصوصی است. دستیابی به حسابهای کاربری و اطلاعات حساس مسئله مهمی برای کاربران است. در این حملات، هکرها در تلاشاند به حسابهای ایمیل، شبکههای اجتماعی یا حتی حسابهای آنلاین بانکی دسترسی پیدا کنند.

سرقت اطلاعات مالی

در این نوع حملات، هدف هکرها بهدست آوردن اطلاعات مالی (مانند کارتهای اعتباری یا حسابهای بانکی) است. آنها با دسترسی به این اطلاعات میتواند عملیات کلاهبرداری یا سرقتهای مالی بزرگی را سازماندهی کند.

تست امنیت و نفوذ قانونی

گاهی اوقات حملات بروت فورس توسط متخصصان امنیتی (Penetration Testers) بهطور قانونی برای تست ضعفهای امنیتی سیستمها انجام میشود. این نوع از حملات با ماهیت تست brute force، بهمنظور شناسایی آسیبپذیریها و تقویت سیستمهای امنیتی است. چنین اقدامی باید با اجازه و در چارچوب قوانین صورت گیرد.

انتشار بدافزار

حملات brute force میتوانند بهمنظور انتشار بدافزار (Malware) یا دسترسی به شبکههای آلوده انجام شوند. بدافزارهایی که از طریق این حملات وارد سیستمها میشوند، مخفیانه اطلاعات حساس را جمعآوری کرده و بهطور گسترده منتشر میشوند.

سوءاستفاده برای حملات DDoS

در برخی موارد، هکرها از اطلاعات بدست آمده در حملات بروت فورس برای راهاندازی حملات توزیعشده منع سرویس (DDoS) استفاده میکنند. در این حملات، تعداد زیادی درخواست از منابع مختلف به یک سرویس ارسال میشود تا آن را از کار بیاندازد. استفاده از سرورهای آلوده یا دستگاههای متصل به اینترنت میتواند منبع ارسال این درخواستها باشد.

برای آشنایی با حمله دیداس مقاله زیر از بلاگ پارسپک را بخوانید:

تشخیص حمله brute force

تشخیص حملات brute force در ابتدا دشوار است. زیرا حملات به صورت تدریجی و پشت سر هم انجام شده و ابتدا بیضرر به نظر میآیند. اما با توجه به ویژگیهایی که این نوع حملات دارند، میتوان نشانههایی از آنها پیدا کرد.

یکی از روشهای رایج برای شناسایی حملات بروت فورس، شمارش تعداد تلاشهای ناموفق (Failed Login Attempts) است. اگر یک کاربر یا یک IP خاص، تعداد زیادی تلاش ناموفق برای ورود به سیستم داشته باشد، ممکن است نشاندهنده حمله brute force باشد. بررسی الگوهای ترافیکی غیرعادی (Anomalous Traffic Patterns) نیز میتواند به شناسایی این نوع حملات کمک کند. برای مثال، تعداد زیادی درخواست ورود در یک بازه زمانی کوتاه نشانهای از حمله است.

راهکارهای بالا بردن امنیت و جلوگیری از brute force

برای مقابله با حملات بروت فورس، روشهای متعددی وجود دارد. این روشها میتواند امنیت سیستمها و حسابهای کاربری را افزایش دهد. در ادامه برخی از مهمترین روشها را بررسی مرور میکنیم.

استفاده از کدهای غیرقابل شکستن (Unbreakable Codes)

استفاده از پسوردهای پیچیده و غیرقابل پیشبینی یکی از بهترین روشها برای مقابله با حملات بروت فورس است. پسورد غیر قابل شکستن باید شامل ترکیبهای مختلفی از حروف بزرگ، کوچک، اعداد و نمادها باشد. در نتیجه مدت زمان شکستن آن برای حملهکنندگان بسیار طولانی و دشوار خواهد بود.

استفاده از پسورد قوی

یکی از سادهترین و موثرترین روشها برای مقابله با حملات brute force، استفاده از پسوردهای قوی است. پسوردهای قوی باید حداقل 12 کاراکتر طول داشته باشند و شامل ترکیبهای تصادفی از حروف و اعداد و نمادها باشند.

استفاده از الگوریتمهای رمزگذاری قوی

استفاده از الگوریتمهای رمزگذاری پیشرفته مانند bcrypt، Argon2 و PBKDF2 میتواند به شدت امنیت سیستم را افزایش دهد. این الگوریتمها با اعمال فرآیندهای پیچیدهتر و مقاومتر در برابر حملات بروت فورس، میتوانند امنیت اطلاعات (information security) را در برابر تلاشهای ناموفق افزایش دهند.

استفاده از encryption برای جلوگیری از بروت فورس

استفاده از encryption یا رمزنگاری برای ذخیرهسازی پسوردها یکی از بهترین روشها برای جلوگیری از حملات بروت فورس است. رمزنگاری پسوردها قبل از ذخیرهسازی در دیتابیس (database) باعث میشود در صورت هک شدن دیتابیس نیز، پسوردها به صورت غیرقابل خواندن و استفاده باقی بمانند.

کلیدهای رمزنگاری رشتههای تصادفی از بیتها اند که برای رمزگذاری و رمزگشایی دادهها به کار میروند. هنگامی که دادهها با یک کلید رمزگذاری میشوند، به صورت رشتهای نامفهوم از کاراکترها ظاهر میشوند. برای جلوگیری از brute force باید بدانیم که کلیدهای encryption نیز رمزهای عبور هدف حملات قرار میگیرند. اما انواع مدرن و طولانی آن،عملاً با کامپیوترهای امروزی غیرقابل شکستن اند.

هرچه کلید رمزنگاری طولانیتر باشد، امنیت آن بهصورت تصاعدی بیشتر میشود. به عنوان مثال، یک کلید ۲۵۶ بیتی برای شکسته شدن به ۲^۱۲۸ بار محاسبات بیشتری نسبت به یک کلید ۱۲۸ بیتی نیاز دارد.

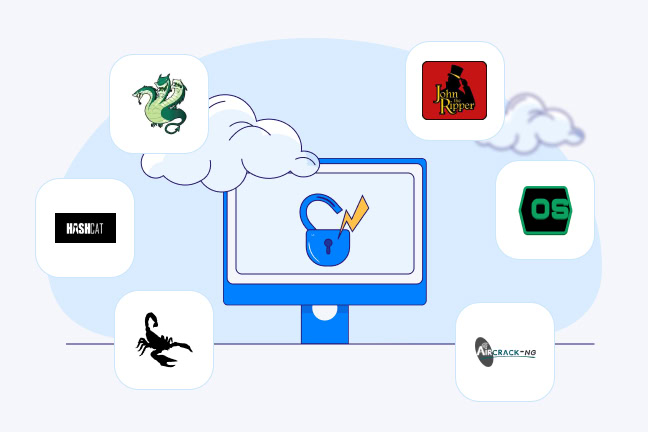

ابزارهای شناسایی بروت فورس

وجود ابزارهای brute force برای شناسایی و مقابله با این حملات، میتواند بهطور قابل توجهی در مدیریت امنیت سیستمها کمک کند. این ابزارها میتوانند تلاشهای ناموفق ورود به سیستم را شناسایی کرده و اقداماتی مانند مسدود کردن آیپیها یا محدود کردن دسترسیها را انجام دهند. در اینجا به برخی از ابزارهای شناختهشده در این زمینه اشاره میکنیم:

DaveGrohl

ابزاری محبوب برای شناسایی حملات بروت فورس که قادر به تجزیه و تحلیل ترافیک و درخواستهای ورود ناموفق است. این ابزار میتواند در شناسایی حملات سریع و به موقع کمک کند.

John the Ripper

این ابزار یکی از قدرتمندترین ابزارهای کرک پسورد است که برای تست امنیت رمزهای عبور و شبیهسازی حملات بروت فورس طراحی شده. John the Ripper از الگوریتمهای مختلف برای شکستن پسوردها استفاده میکند.

Hydra

ابزار قدرتمندی برای انجام حملات بروت فورس بر روی سرویسهای مختلف مانند FTP، SSH، HTTP و غیره. Hydra به حملهکنندگان این امکان را میدهد که بهطور همزمان و سریع، پسوردهای مختلف را برای حسابهای کاربری مختلف امتحان کنند.

Aircrack-ng

این ابزار عمدتاً برای نفوذ به شبکههای وایفای استفاده میشود. Aircrack-ng با استفاده از حملات بروت فورس میتواند رمز عبور شبکههای بیسیم را پیدا کند.

Hashcat

یک ابزار کرک پسورد پیشرفته است که از پردازندههای گرافیکی (GPU) برای تسریع فرآیند شکستن پسوردها استفاده میکند. این ابزار بهویژه برای حملات بروت فورس و حملات شبیهسازی شده بسیار مؤثر است.

RainbowCrack

این ابزار از روش جدولهای قوس رنگین (Rainbow Tables) برای شکستن پسوردها استفاده میکند و قادر است که زمان انجام حملات بروت فورس را کاهش دهد.

L0phtCrack

ابزاری برای تجزیه و تحلیل رمزهای عبور و اجرای حملات بروت فورس است. L0phtCrack میتواند به راحتی رمز عبور شبکهها و سیستمهای مختلف را شبیهسازی کند.

Ophcrack

ابزاری که برای بازیابی رمزهای عبور ویندوزی طراحی شده. Ophcrack معمولاً از جدولهای قوس رنگین استفاده میکند.

NLBrute

این ابزار نیز ساده و مؤثر برای انجام حملات بروت فورس بر روی پسوردهای مختلف است. استفاده از NLBrute در سیستمهای مختلف برای تست امنیت پسوردها رایج است.

تاثیر تعداد و ترکیب پسورد بر brute force

همانطور که اشاره کردیم، پسورد پیچیدهتر احتمال شکسته شدن کمتری دارد. سه عامل اصلی که تأثیر زیادی بر قدرت پسورد دارند، عبارتند از:

حروف

استفاده از حروف بزرگ و کوچک میتواند تعداد ترکیبهای ممکن برای یک پسورد را به طور چشمگیری افزایش دهد. برای مثال، برای پسوردی که فقط از حروف کوچک استفاده میکند، تعداد ترکیبهای ممکن کمتر از پسوردی است که حروف بزرگ هم دارد.

اعداد

اضافه کردن اعداد به پسورد، تعداد ترکیبهای ممکن را بیشتر میکند و پیچیدگی آن را افزایش میدهد. این کار باعث میشود که حملات بروت فورس زمان بیشتری نیاز داشته باشند تا به نتیجه برسند.

کاراکترهای خاص

استفاده از نمادهایی مانند #, %, & و سایر کاراکترهای خاص، پیچیدگی پسورد را به حد زیادی افزایش میدهد. هرچه تعداد این کاراکترها بیشتر باشد، پسورد از نظر امنیتی قویتر و شکستن آن سختتر میشود.

جدول زیر نشان میدهد که با افزایش طول و پیچیدگی رمز عبور، مدت زمان مورد نیاز برای انجام حملات جستجوی فراگیر افزایش مییابد. رمزهای عبور پیچیدهتر (ترکیب حروف و اعداد و نمادها) بسیار مقاومتراند. در نتیجه حتی با استفاده ازسیستمهای پیشرفته نیز در زمان بسیار طولانی میشکنند.

| تعداد کاراکترها | فقط اعداد | حروف کوچک و بزرگ | اعداد، حروف کوچک و بزرگ | اعداد، حروف کوچک و بزرگ و نمادها |

| ۴ | بلافاصله | بلافاصله | بلافاصله | بلافاصله |

| ۵ | بلافاصله | بلافاصله | بلافاصله | بلافاصله |

| ۶ | بلافاصله | بلافاصله | بلافاصله | بلافاصله |

| ۷ | بلافاصله | ۱ ثانیه | ۲ ثانیه | ۴ ثانیه |

| ۸ | بلافاصله | ۲۸ ثانیه | ۲ دقیقه | ۵ دقیقه |

| ۹ | بلافاصله | ۲۴ دقیقه | ۲ ساعت | ۶ ساعت |

| ۱۰ | بلافاصله | ۲۱ ساعت | ۵ روز | ۲ هفته |

| ۱۱ | بلافاصله | ۱ ماه | ۱۰ ماه | ۳ سال |

| ۱۲ | ۱ ثانیه | ۶ سال | ۵۳ سال | ۲۲۶ سال |

| ۱۳ | ۵ ثانیه | ۳۳۲ سال | ۳ هزار سال | ۱۵ هزار سال |

نقش هوش مصنوعی در حملات brute force

با پیشرفت تکنولوژی، هوش مصنوعی (AI) به ابزاری مهم در زمینههای مختلف، از جمله حملات brute force تبدیل شده. استفاده از هوش مصنوعی به هکرها این امکان را میدهد تا فرآیندهای پیچیده را بهینهسازی کرده و سرعت حملات را بهطور چشمگیری افزایش دهند. در واقع، AI توانسته روشهای brute-force attack را به سطحی بالاتر از نظر دقت و کارایی برساند.

یکی از ابزارهای هوش مصنوعی که در حملات بروت فورس کاربرد دارد، یادگیری ماشین (Machine Learning) است. این الگوریتمها به هکر کمک میکنند تا الگوهای پیچیدهای از پسوردهای ضعیف و رایج پیدا کنند. بهجای آزمایش کردن تمام ترکیبهای ممکن به صورت تصادفی، سیستمهای مبتنی بر یادگیری ماشین میتوانند الگوریتمهایی را آموزش دهند که پسوردهای احتمالی را با دقت بیشتری پیشبینی کنند.

هوش مصنوعی میتواند به بهینهسازی سرعت حملات بروت فورس کمک کند. الگوریتمهای AI بهویژه در پردازش موازی (Parallel Processing) مؤثراند. آنها میتوانند از چندین پردازنده به طور همزمان برای تست چندین ترکیب پسورد استفاده کنند. این فرآیند زمان لازم برای شکستن پسورد را به طرز چشمگیری کاهش میدهد.

هوش مصنوعی با الگو از شبکههای عصبی (Neural Networks) شکل میگیرد. بنابراین بهویژه در یادگیری از دادههای بزرگ (Big Data) در تشخیص پسوردهای ضعیف یا تکراری تاثیر زیادی دارد. این شبکهها میتوانند از مجموعه دادههای موجود برای ایجاد پسوردهای احتمالی استفاده کنند. در نتیجه تلاشها برای شکستن پسوردهای پیچیدهتر، با دقت بالاتری صورت میگیرد.

امنیت وبسایت خود را با خرید SSL از پارسپک تضمین کنید.

با نصب گواهی SSL از پارسپک، ارتباطات کاربران شما بهصورت رمزنگاریشده و امن خواهد بود. این ویژگی در جلب اعتماد کاربران و کمک به سئو سایت موثر خواهد بود.خرید SSL از پارسپک انتخابی هوشمندانه برای حفاظت از اطلاعات حساس و بهبود اعتبار آنلاین شماست. برای مشاهده پلنها و تعرفهها روی لینک زیر کلیک کنید:

جمعبندی

حملات بروت فورس (Brute Force Attacks) یکی از روشهای قدیمی و در عین حال مؤثر برای دسترسی به اطلاعات حسابهای کاربری است. این نوع حملات زمانی خطرناک است که پسوردها ضعیف یا تکراری باشند. با استفاده از ترکیبهای مختلف حروف، اعداد و کاراکترهای خاص، حملهکنندگان میتوانند بهطور تدریجی رمز عبورهای مختلف را امتحان کنند. با این حال، این نوع حملات در برابر سیستمهایی با استفاده از احراز هویت چندمرحلهای (Multi-Factor Authentication) یا محدودیت در تعداد تلاشها (Rate Limiting)، عملاً بیاثر خواهند بود. استفاده از پسوردهای قوی و سیستمهای امنیتی پیشرفته نیز میتواند به طرز قابل توجهی از این حملات جلوگیری کند. امروزه با حضور هوش مصنوعی، دقت و احتمال پیروزی روش های نفوذ بروت فورس افزایش یافتهاست. در نتیجه باید منتظر ارائه راهکارهای قویتر برای مقابله با brute force باشیم.

سوالات متداول

آیا بروت فورس قانونی است؟

حملات بروت فورس در شرایط معمولی و بدون مجوز قانونی به عنوان یک فعالیت غیر قانونی شناخته میشود. استفاده از این نوع حملات برای دسترسی به اطلاعات شخصی یا سیستمی دیگران، جرم است.

چطور میتوانم پسوردهای خود را در برابر حملات بروت فورس محافظت کنم؟

برای محافظت از پسوردهای خود در برابر حملات بروت فورس، بهتر است از پسوردهای پیچیده که شامل حروف بزرگ و کوچک، اعداد و نمادهای خاص باشند، استفاده کنید. علاوه بر این، فعالسازی احراز هویت چندمرحلهای و استفاده از الگوریتمهای رمزگذاری قوی مانند bcrypt و Argon2 میتواند امنیت شما را افزایش دهد.

چگونه میتوانم حملات بروت فورس را شناسایی کنم؟

حملات brute force معمولاً با تعداد زیادی تلاش ناموفق برای ورود به سیستم مشخص میشوند. همچنین، در صورتی که از یک آیپی خاص تلاشهای متعدد و بدون موفقیت برای ورود صورت گیرد، ممکن است نشاندهنده حمله باشد.

آیا هوش مصنوعی در حملات brute force کمک میکند؟

بله، هوش مصنوعی میتواند حملات بروت فورس را بهینهسازی کند. با استفاده از الگوریتمهای یادگیری ماشین و پردازش موازی، سرعت و دقت این حملات بهطور قابل توجهی افزایش مییابد. برخی از ابزارها از AI برای پیشبینی و شبیهسازی پسوردهای ضعیف استفاده میکنند.