ویروس تروجان چیست؟

در این مقاله میخوانید

ویروس تروجان نوعی بدافزار است که بهعنوان یک برنامهی قانونی روی سیستم کامپیوتری یا موبایل قرار میگیرد و بعد از آن کدهای مخرب روی دستگاه اجرا میشود. این شاید سادهترین تعریفی باشد که میتوانیم از حمله تروجان داشته باشیم. اما موضوعِ این بدافزار آنقدر اهمیت دارد که این مطلب از بلاگ پارس پک را بهصورت کامل به آن اختصاص دهیم. تا پایان این مطلب را دنبال کنید تا همه چیز را در مورد این بدافزار یاد بگیرید. در این مقاله از بخش آموزش امنیت به معرفی تاریخچه، عملکرد و انواع تروجان میپردازیم.

معرفی تاریخچه تروجان

ویروس تروجان (Trojan virus)، نام خود را از اسبِ تروا گرفتهاست که داستانِ اصلی آن را میتوان در حماسهی «انئید» ویرجیل و «ادیسه»ی هومر پیدا کرد. در این داستان، دشمنان شهر تروا با استفاده از اسبی که سربازان در داخل آن پنهان شده بودند و وانمود میکردند هدیه است، به داخل شهر راه پیدا کردند.

در این داستان، چند عنصر کلیدی وجود دارد که باعث میشود تا نامِ این اسب برای ویروس تروجان، نام بسیار مناسبی باشد:

۱- در داستان اصلی، مهاجمان سالها شهر را محاصره کرده بودند اما نمیتوانستند به آن وارد شوند اما با اسب تروا این کار محقق شد. ویروس تروجان هم یک راهکار مناسب برای سیستمهایی است که تاکنون ویروسهای مختلف نتوانستهاند به آنها نفوذ کنند.

۲- مهاجمین توانستند اسب تروا را بهعنوان یک هدیه به شهر وارد کنند. کاری که ویروس تروجان انجام میدهد؛ یعنی خودش را بهعنوان یک فایل مجاز جا میزند و از همین طریق وارد دستگاه میشود.

۳- سربازانی که در داخلِ اسب تروا پنهان شده بودند، توانستند از همین طریق کنترل دفاعی شهر را در دست بگیرند. ویروس تروجان هم در عمل همین کار را انجام میدهد؛ یعنی کنترل امنیتی سیستم یا موبایل شما را در دست میگیرد و آن را در برابر سایر ویروسها و بدافزارها، آسیبپذیر میکند.

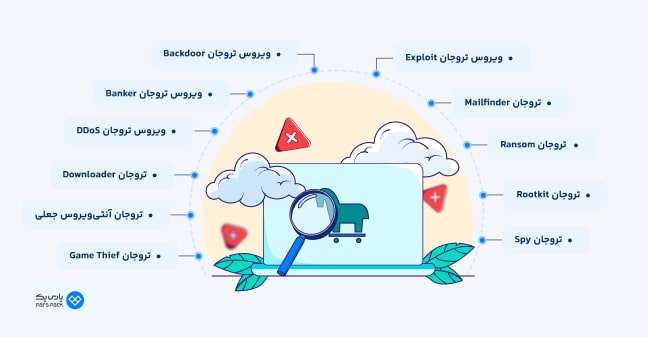

۱۱ مورد از معروفترین انواع تروجان

تروجانها انواع مختلفی دارند که هکرها بر اساس نوع کاری که قصد انجام آن را دارند و میزان نفوذپذیری دستگاه قربانی، تصمیم میگیرند که از کدام یک از آنها استفاده کنند. در ادامه مهمترین انواع تروجان معرفی شدهاست:

۱- ویروس تروجان Backdoor

یک ویروس تروجان Backdoor به مهاجم این امکان را میدهد تا از راه دور به سیستم یا موبایل قربانی دسترسی پیدا کند و با استفاده از یک Backdoor یا درِ پشتی، کنترل آن را در دست بگیرد. با این روش مهاجم میتواند کنترل کامل دستگاه را در دست بگیرد. بهعنوان مثال میتواند فایلها را حذف کند یا سیستم را دوباره راهاندازی کند، دادههای مهم را سرقت کند و یا یک بدافزار دیگر را روی سیستم بارگذاری کند. تروجان Backdoor اغلب با هدف ایجاد یک بات نت از طریق ایجاد شبکهای از کامپیوترهایِ زامبی و به خطر انداختن امنیت سایبری (cyber attack) کل شبکه ایجاد میشود.

۲- ویروس تروجان Banker

Banker یکی دیگر از انواع تروجان است که بهمنظور هدف قرار دادنِ اطلاعات حساب بانکی و بهطور کلی اطلاعات مالی قربانی طراحی میشود. این تروجان تلاش میکند تا به دادههای حساب کارتهای اعتباری یا سیستمهای پرداخت آنلاین دسترسی پیدا کند. همچنین در بعضی موارد، از این تروجان برای حملات فیشینگ (Phishing) هم استفاده میشود.

۳- ویروس تروجان DDoS

تروجان DDoS برای حملاتی برنامهریزی شدهاست که روی شبکه ترافیک بیش از حد و مصنوعی ایجاد میکنند. روش کار این تروجان بدین ترتیب است که Requestهای متعددی از یک کامپیوتر یا گروهی از آنها روی سرور وب سایت یا وب اپلیکیشن ایجاد میشود. با این کار، میزان پردازش موردنیاز در سرور بهحدی میرسد که منابع کافی برای آن وجود ندارد و بدین ترتیب، سرور در اصطلاح Down میشود.

این نوع از حملات در ایران هم سابقه دارند. بهعنوان نمونه مدیرعامل شرکت ارتباطات زیرساخت بعد از انتخابات سال ۱۴۰۲ عنوان کرد که بیش از ۱۶۰ حملهی DDoS برای از کار انداختن سازوکارهای انتخاباتی انجام شدهاست که البته همهی آنها هم شناسایی و رفع شدهاند.

۴- تروجان Downloader

تروجان Downloader دستگاههایی که قبلاً توسط یک تروجان دیگر آلوده شدهاند را هدف قرار میدهد و بدافزارها یا تروجانهای دیگری را روی آنها آپلود میکند. بدین ترتیب کامپیوتر یا موبایل، هدف حملههای بعدی قرار گرفته و امنیت سایبری آنها بیشتر از قبل به خطر میافتد.

۵- تروجان آنتیویروس جعلی (Fake Antivirus Trojan)

همهی ما برای جلوگیری از نفوذ ویروسها و بدافزارهای مختلف روی کامپیوترها و موبایلهایمان، از آنتیویروس (antivirus) استفاده میکنیم. بعضی از انواع تروجان از همین موضوع استفاده کرده و خود را در پوشش آنتیویروس پنهان میکنند. این تروجانها دقیقاً عملکردی مشابه با آنتیویروسها را شبیهسازی کرده اما در ادامه، برای حذف تهدیدهایی که حتی ممکن است در عمل وجود هم نداشته باشند، از کاربر اخاذی میکنند.

۶- تروجان Game Thief

ویروس تروجان Game Thief بهطور خاص بهمنظور سرقت اطلاعات حساب کاربری افرادی که بازیهای آنلاین انجام میدهند طراحی شدهاست. با توجه به اینکه جامعهی گیمرها روزبهروز بیشتر میشود، انتظار میرود که تعداد این نوع از حمله تروجان هم در طول زمان افزایش یابد.

۷- ویروس تروجان Exploit

این نوع از تروجان معمولاً در قالب یک برنامه روی کامپیوتر یا موبایل پنهان شده و با نصب نرمافزار، کُدهای مخرب را روی دستگاه قربانی قرار میدهد. در این روش قربانی معمولاً با استفاده از یک حملهی فیشینگ (phishing) هدف قرار میگیرد و سپس با استفاده از کُدهای مخربی که در دلِ نرمافزار قرار گرفته است، از اطلاعات و دادههای دستگاه سوء استفاده میشود.

۸- تروجان Mailfinder

هدف ویروس تروجان Mailfinder جمعآوری و سرعت آدرسهای ایمیلی است که روی کامپیوتر یا دادههای ذخیره شده در موبایل قربانی قرار دارد. وقتی نفوذگر به این هدف دست پیدا کرد، میتواند از این اطلاعات برای اهداف بعدی خود استفاده کند.

۹- تروجان Ransom

ویروس تروجان Ransom بهدنبال این است تا از طریقی به کامپیوتر قربانی دسترسی پیدا کند و سپس، عملکرد کلی آن و یا دسترسی به اطلاعات را مسدود کند. بعد از این کار، مهاجم برای اینکه اجازهی دسترسی به دادهها یا کامپیوتر را بدهد، شروع به باجگیری از قربانی میکند.

۱۰- تروجان Rootkit

بعضی موارد مهاجم نیاز دارد تا یک بدافزار روی سیستم قربانی راهاندازی کند تا از شناسایی و حذف بدافزارهای دیگر جلوگیری کند. بدین ترتیب در صورتیکه بدافزار دیگری روی دستگاه قربانی راهاندازی شود، امکان شناسایی آن وجود ندارد. این تروجان معمولاً در ترکیب با تروجانهای دیگر کار میکند و به بدافزارها این امکان را میدهد تا مدت زمان بیشتری روی دستگاه قربانی باقی بمانند.

۱۱- تروجان Spy

وظیفهی تروجان Spy همانطور که از نامِ آن هم پیدا است، قرارگیری روی کامپیوتر یا موبایل قربانی و جاسوسی از آن است. در صورتیکه این ویروس تروجان روی دستگاه قرار گیرد، میتواند فعالیت کیبورد را ثبت کند، از صفحهی دستگاه اسکرین شات بگیرد و یا حتی دوربین دستگاه را بهدلخواه خود روشن کند. این تروجان علاوه بر اینکه میتواند امنیت اطلاعات را به خطر اندازد، همچنین موجب نقض حریم خصوصیِ قربانی میشود.

نحوه عملکرد تروجان

اولین چیزی که باید در مورد نحوهی عملکرد ویروس تروجان بدانید این است که این نرمافزار مخرب، خود به خود نمیتواند کارش را انجام دهد. بهعبارت دیگر به یک فایل اجرایی (.exe) نیاز دارد و خودِ این مسئله هم یعنی اینکه قربانی باید این فایل را اجرا کند و خودش با دست خودش دستگاهش را به جاسوس افزار (spyware) آلوده کند. در واقع ویروس تروجان در بستر و زمینهای که این جاسوس افزار فراهم میکند، میتواند کنترل سیستم را به راحتی به دست بگیرد.

به همین خاطر است که معمولاً ردپای این ویروس را در ایمیلها یا لینکهایی میتوانید پیدا کنید که از طریق ایمیل، شبکههای اجتماعی و یا پیامک برای افراد ارسال شدهاست. بهعنوان مثال وقتی ایمیل آلوده برای کاربر ارسال میشود و کاربر هم آن را باز میکند، دانلود تروجان روی سیستم انجام شده و هر بار که دستگاه روشن میشود، ویروس تروجان بهصورت خودکار اجرا میشود.

ویروس تروجان یک قابلیت خیلی خطرناک دیگر هم دارد: اینکه میتواند خودش را به سیستمهای دیگر در ارتباط با دستگاه قربانی هم منتقل کند. با این قابلیت، جلوگیری از تروجان با توجه به اینکه دستگاه قربانی در عمل تبدیل به یک زامبی میشود و دستگاههای دیگر را هم آلوده میکند، میتواند به یک چالش خیلی سخت تبدیل شود.

مثلاً ممکن است یک کاربر، ایمیلی از فردی که میشناسد دریافت کند که یک فایل بهظاهر بدون مشکل هم به آن پیوست شدهاست. به محض باز کردن فایل، کدهای مخرب روی دستگاه اجرا میشود. با توجه به اینکه حتی در اینصورت، دستگاه قربانی همچنان بهصورت کامل و بدون مشکل به کار خود ادامه میدهد، علائم تروجان در بسیاری از موارد مشاهده نمیشود.

ویروس تروجان تا زمانیکه کاربر یک کار بهخصوص، مثلاً پرداخت قبض از طریق درگاه بانکی را انجام ندهد، روی سیستم کمین میکند و منتظر فرصت میماند. اما به محض اینکه کار موردنظر انجام شد، تروجان فعال شده و هک انجام میشود. پس از اتمام عملیات هم ممکن است تروجان تصمیم بگیرد که همچنان در سیستم قربانی باقی بماند و یا خودش را حذف کند.

ویروس تروجان همچنین میتواند با استفاده از یک سری بدافزار، به گوشیهای تلفن همراه هم حمله کرده و امنیت اطلاعات را با خطر مواجه کند. در این صورت معمولاً به آنها، «تروجان اندروید» گفته میشود. این کار میتواند از طریق هدایت مجدد ترافیک اینترنت توسط مهاجم به یک دستگاه متصل به شبکهی Wi-Fi و سپس استفاده از آن برای انجام حملهی سایبری (Cyber attack) استفاده کند.

علائم آلودگی به تروجان

یک ویروس تروجان ممکن است مدتها روی کامپیوتر قربانی باقیبماند، بدون اینکه او تشخیص دهد که کامپیوترش آلوده شدهاست. با این حال، برخی علائم تروجان میتواند به شما در تشخیص اینکه سیستمتان واقعاً مورد حمله قرار گرفته است یا نه، کمک کند. مثلاً تغییر ناگهانی تنظیمات و بهخصوص تنظیمات امنیتی سیستم، عدم دسترسی به برخی از اطلاعات و یا فعالیتهای عادی، جزو نشانههایی هستند که در بیشتر موارد بهدلیل حمله تروجان اتفاق میافتند.

بنابراین برای تشخیص اینکه کامپیوترتان آلوده به ویروس تروجان شدهاست یا نه، حساسیت زیادی روی عملکرد آن و همچنین علائمی داشته باشید که در بالا به آنها اشاره شد. همچنین بهترین راه چه برای جلوگیری از نفوذ این نوع از بدافزارها و چه برای تشخیص و حذف تروجان، استفاده از آنتیویروسهای (Anti viruses) حرفهای است که در قسمتهای بعدی همین مطلب، آنها را معرفی میکنیم.

روشهای حذف و جلوگیری از تروجان

قبل از هر چیز بهتر است بدانید که «پیشگیری بهتر از درمان است!» روی نرمافزارهایی که دانلود میکنید، نظارت و دقت کافی داشته باشید و آنها را فقط از منابع معتبر دریافت کنید. اما با این وجود، در صورتیکه به آلوده شدن کامپیوترتان شک کردید یا حتی مطمئن شدید که مورد حمله ویروس تروجان قرار گرفتهاید، استفاده از ترفندهای زیر میتواند به شما کمک کند تا حذف تروجان را انجام دهید:

۱- از نرمافزارهای امنیتی معتبر استفاده کنید.

بهترین و مطمئنترین راهکار، استفاده از نرمافزارهای امنیتی مطمئن و اصلی است. لیست بهترین این نرمافزارها را میتوانید در بخش بعدی همین مطلب ببینید. تخصص این نرمافزارها در اسکن کامل کامپیوتر یا موبایل شما است و تا حد زیادی میتوانند فایلها و نرمافزارهای مخرب را تشخیص داده و حذف تروجان را انجام دهند.

۲- لیست نرمافزارهایتان را بررسی کنید.

تقریباً در تمامی موارد، ویروس تروجان در گوشی و یا کامپیوتر شما، در پوشش یک نرمافزار به دستگاه شما نفوذ میکند. بنابراین میتوانید بهعنوان یک راهکار، لیست نرمافزارهایتان را بررسی کنید و اگر نرمافزار مشکوک یا نرمافزاری که مدتها است از آن استفاده نمیکنید را مشاهده کردید، آن را حذف کنید.

۳- مراقب رفتارهای عجیب و غریب باشید.

نسبت به رفتارهای عجیب و غریب و تکرار شوندهی نرمافزارهای مختلف، حساس باشید. در برخی موارد، بدافزارها و تروجانها، خودشان را پشتِ این نرمافزارها پنهان میکنند و کارشان را انجام میدهند.

۴- نرمافزارهای Startup را کنترل کنید.

وقتی کامپیوترتان را راهاندازی میکنید، بعضی از نرمافزارها هم بهصورت اتوماتیک راهاندازی میشوند. در برخی موارد، تروجانها خودشان را بهصورت مخفیانه به این نرمافزارها اضافه میکنند و با هر بار راهاندازی کامپیوتر، آنها هم اجرا میشوند. لیست این نرمافزارها در ویندوز با استفاده از Task Manager و در مک با استفاده از System Preferences قابل مشاهده است. این لیست را بررسی کنید و اگر نرمافزار مشکوکی را مشاهده کردید، آن را حذف کنید.

نکات امنیتی و معرفی بهترین آنتیویروسها

نکات امنیتی زیر کمک میکند تا از شرِ ویروس تروجان در امان باشید:

۱- استفاده از نرمافزارهای امنیتی

نرمافزارهای امنیتی، همانطور که در قسمتهای قبلی هم توضیح داده شد، امکانات بالایی در اسکن کردنِ کامپیوتر شما دارند. بنابراین همیشه از نسخهی آپدیت شدهی این نرمافزارها استفاده کنید.

۲- بهروزرسانی سیستمعامل

وقتی که یک حفرهی امنیتی در ساختار سیستمعامل شناسایی میشود، تیم توسعه دست بهکار میشوند و تلاش میکنند تا آن حفره را برطرف کنند. نتیجهی این کار در قالب آپدیت سیستمعامل منتشر میشود. بنابراین وقتی برای سیستمعامل آپدیتی منتشر شد، حتماً آن را نصب کنید.

۳- باز نکردنِ پیوست ایمیلهای ناشناس

بهطور کلی باز کردن فایلهای پیوست شده به ایمیل، به معنی به جان خریدن یک ریسک بالقوه برای میزبانی از انواع تروجان است. بنابراین توصیهی کلی این است که پیوست ایمیلهای ناشناس را به هیچ عنوان باز نکنید و حتی در مورد ایمیلهای افراد آشنا هم اقدامات احتیاطی را انجام دهید.

۴- استفاده از فایروال

فایروال (firewall) سیستمعامل و یا فایروالی که روی نرمافزارهای آنتیویروس دارد، میتواند از ورود تروجانها به کامپیوتر یا موبایل شما جلوگیری کند. بنابراین همیشه آن را فعال نگه دارید.

۵- استفاده نکردن از نرمافزارهای مشکوک

تعداد بسیار زیادی از انواع ویروس تروجان، از طریق نرمافزارهای غیراصلی یا کرکهای آنها به سیستمها نفوذ میکنند. اگر چه همهی ما ناچار به استفاده از کرک برای استفاده از نرمافزارهای مختلف هستیم، اما حداقل همین نرمافزارها را از وب سایتهای شناخته شده دانلود کنید.

۶- دقت به لینکهای پرداخت

در شرایط امروزی، پرداختهای اینترنتی جزئی از زندگی ما شدهاست. بنابراین پیشنهادِ اینکه از لینکهای پرداخت استفاده نکنید تا هدفِ حملهی ویروس تروجان قرار نگیرید، غیرمنطقی است. اما از کلیک کردن روی لینکهای پرداخت مشکوک و یا هر لینکی که بهصورت پیامک برایتان ارسال شدهاست، خودداری کنید.

۷- از فلشهای مشکوک استفاده نکنید.

شاید تا چند سال پیش، فلش مموریها وسایلی بودند که در کیف و جیب هر شخصی پیدا میشد، اما الان دیگر این وسایل با وجودِ فضای ابری، کاربرد چندانی ندارند. با این وجود، اگر برای استفاده از این ابزارها اصرار دارید، حداقل فلشهای مشکوک را به کامپیوترتان متصل نکنید.

در جدول زیر، لیست بهترین نرمافزارهای آنتیویروس قرار گرفته است. اگر چه پیدا کردن آنتیویروس اصلی در ایران با توجه به محدودیتها کمی سخت است، اما کمی گشت و گذار و بررسی وب سایتهای مختلف، ارزشش را دارد:

| نام آنتیویروس | سیستمعامل پشتیبانی شده | حفاظت در لحظه | قابلیت اسکن ایمیل | فایروال داخلی | حفاظت از وب | کنترل والدین | محافظت از رمزهای عبور | VPN داخلی |

| Bitdefender | ویندوز، macOS، اندروید، iOS | بله | بله | بله | بله | بله | بله | بله |

| Norton 360 | ویندوز، macOS، اندروید، iOS | بله | بله | بله | بله | بله | بله | بله |

| Kaspersky | ویندوز، macOS، اندروید، iOS | بله | بله | بله | بله | بله | بله | بله |

| McAfee | ویندوز، macOS، اندروید، iOS | بله | بله | بله | بله | بله | بله | بله |

| Avast | ویندوز، macOS، اندروید، iOS | بله | بله | بله (در نسخهی پریمیوم) | بله | بله | بله | بله |

| Avira | ویندوز، macOS، اندروید، iOS | بله | بله | خیر | بله | بله | بله | بله |

| ESET NOD32 | ویندوز، macOS، اندروید، iOS | بله | خیر | خیر | بله | خیر | بله | خیر |

| Trend Micro | ویندوز، macOS، اندروید، iOS | بله | بله | بله | بله | بله | بله | بله |

| Sophos Home | ویندوز، macOS، اندروید، iOS | بله | بله | خیر | بله | بله | بله | خیر |

پارسپک بهترین ارائهدهنده CDN

استفاده از CDN برای صاحبین وبسایتهای مختلف، روز به روز طرفداران بیشتری پیدا میکند. CDNهای پارسپک برای صرفهجویی در مصرف هزینهها به شما کمک خواهند کرد. همچنین این CDNها بسیار امن و باکیفیت هستند و تمامی نیازهای مخاطب را برطرف مینمایند. برای مشاهده تعرفه CDNها روی لینکهای زیر کلیک کنید:

جمعبندی

ویروس تروجان بدافزاری است که معمولاً خودش را بهعنوان یک نرمافزار اصلی روی سیستمعامل قرار میدهد. بر خلافِ دیگر ویروسها که معمولاً بهصورت مستقل گسترش پیدا میکنند، گسترش تروجان معمولاً با کلیک روی یک لینک یا دانلود پیوست ایمیل مخرب شروع میشود. در این مطلب از بلاگ پارس پک، همه چیز در مورد این نوع از ویروسها، تاریخچه، نحوهی عملکرد و همچنین نکات عملی برای جلوگیری و حذف آنها توضیح داده شدهاست.

سؤالات متداول

۱- ویروس تروجان چیست؟

ویروس تروجان یکی از انواع بدافزارهایی است که روی سیستمعامل بارگذاری شده و بر اساس عملکرد، میتوانند امنیت اطلاعات را به خطر بیندازند.

۲- علائم تروجان چیست؟

تغییر ناگهانی تنظیمات سیستمعامل، تغییر در کارکرد نرمافزارهای مختلف و همچنین عدم دسترسی به اطلاعات مختلف، از جمله علائمی هستند که با مشاهدهی آنها، باید به آلوده شدن دستگاهتان مشکوک شوید.

۳- چطور میتوان از حمله تروجان در امان ماند؟

حمله تروجان معمولاً با کلیک روی لینکهای آلوده، دانلود فایلهای پیوست ایمیلهای ناشناس و یا دانلود و نصب نرمافزار از سایتهای غیرمعتبر انجام میشود. برای در امان ماندن از حمله ویروس تروجان، علاوه بر رعایت این موارد، استفاده از آنتیویروس استاندارد و بهروز و همچنین آپدیت همیشگی سیستمعامل دستگاه، توصیه میشود.